2023年も折り返し地点になりました。

6月のWindows Update適用履歴です。この先の更新に気にしておきたい情報が一つある更新です。

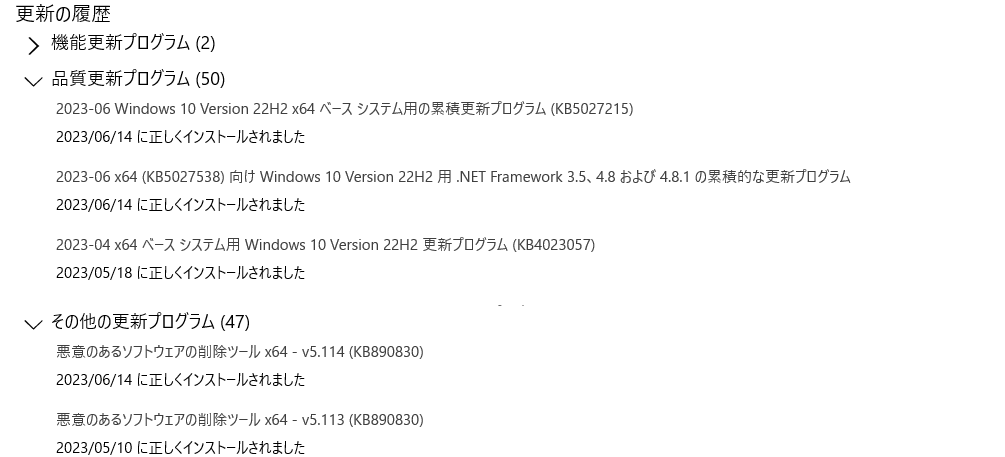

悪意のあるソフトウェアの削除ツール

OS共通で配信

- 悪意のあるソフトウェアの削除ツール x64 - v5.114 (KB890830)

特に問題はなし。

Windows10

22H2で確認。

- 2023-06 Windows 10 Version 22H2 x64 ベース システム用の累積更新プログラム (KB5027215)

- 2023-06 x64 (KB5027538) 向け Windows 10 Version 22H2 用 .NET Framework 3.5、4.8 および4.8.1 の累積的な更新プログラム

何台か同時にWindows Updateを実行したら1台ダウンロードのタイミングで失敗したPCがあったけど、再試行ボタンをクリックしたら実行完了しました。

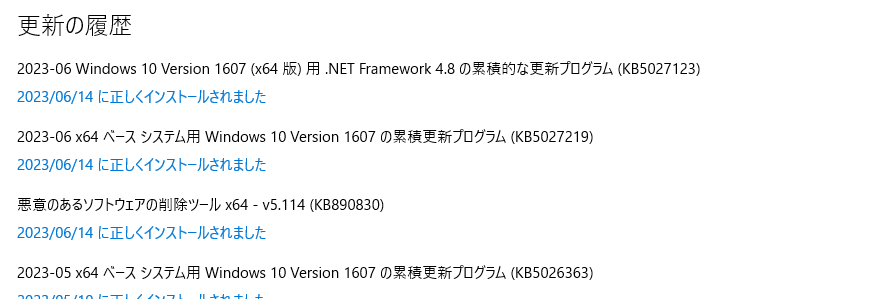

LTSB2016(Ver.1607)は、

- 2023-06 x64 ベース システム用 Windows 10 Version 1607 の累積更新プログラム (KB5027219)

- 2023-06 Windows 10 Version 1607 (x64 版) 用 .NET Framework 4.8 の累積的な更新プログラム (KB5027123)

特に問題なし。

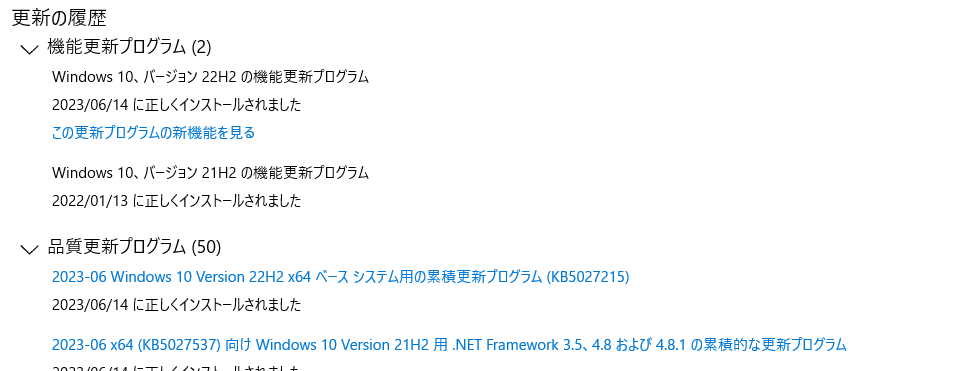

Windows10 21H2のサポートが終了

今月でWindows10は21H2のサポートが終了となるため、22H2へのアップグレードを実施しておく必要があります。

まだ22H2を適用していなかったWindows10で22H2の適用を実施しておきました。

Windows10は22H2で大型アップデートの提供は終了するので、ここまでのアップデートができていれば、あとはサポート期限の2025年までは月例更新の適用だけになります。

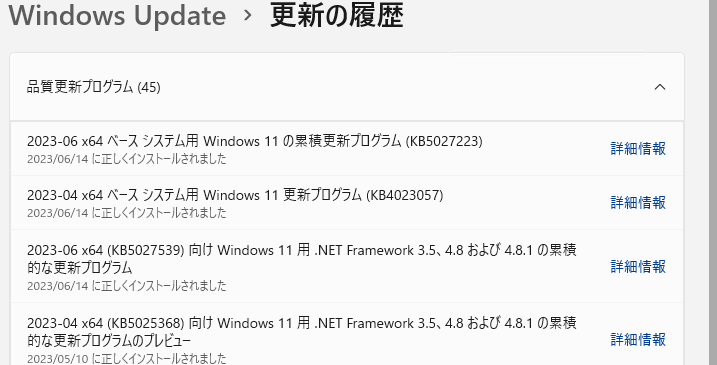

Windows11

21H2で確認。

- 2023-06 x64 ベース システム用 Windows 11 の累積更新プログラム (KB5027223)

- 2023-06 x64 (KB5027539) 向け Windows 11 用 .NET Framework 3.5、4.8 および 4.8.1 の累積的な更新プログラム

図中のKB4023057の適用は以下

■KB4023057: 正常性ツールの更新 — Windows Update サービス コンポーネント

https://support.microsoft.com/ja-jp/topic/kb4023057

Microsoft Update Health Toolsの更新のようです。

22H2でも

適用されているので、時間差だったという結論に。

サービススタック更新プログラム

SSUの更新の確認。

https://msrc.microsoft.com/update-guide/vulnerability/ADV990001

今月のSSUは更新があるようです。ただ対象の環境はなかったということだと思います。

ただ文書自体はまだ更新が終わってないように見受けられるため、Windows Serverへの更新プログラム適用時にはもう一度情報を確認してみようと思います。

■追記:(2023/06/15)

Windows Server 2012にSSUの更新が来ていました。

KB5027575が月例更新プログラム適用後に検出されました。月例更新を適用して再起動した後も、Windows Serverでは一回更新プログラムの確認を実行したほうが良さそう。

(追記ここまで)

この他、気になった情報

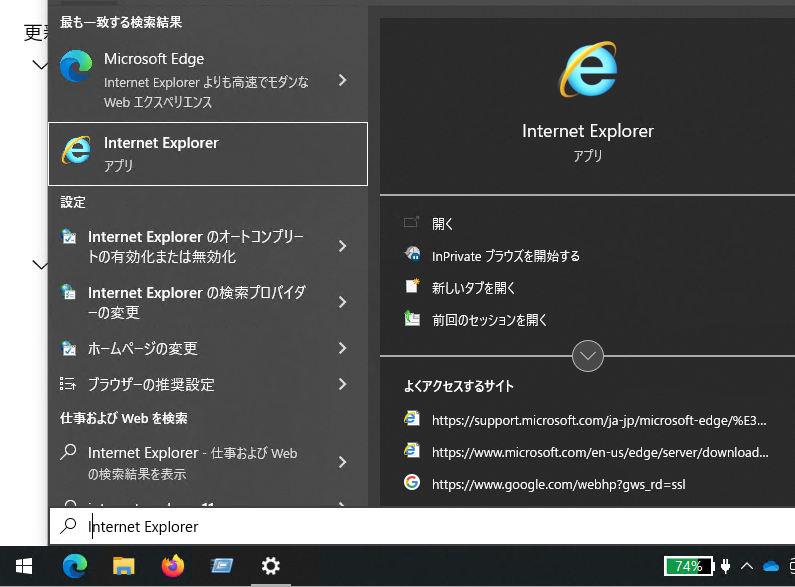

今月の更新プログラムで、スタートメニューやタスクバーなどに表示されるInternet Explore 11のアイコンが削除されることが2月の更新プログラム適用時にアナウンスされていました。

ただ、6月の更新プログラムを適用したWindows10 22H2環境でもスタートメニューにIEは表示されていました。そのうち、なのかなぁ。

サポート終了は去年の6月に終了しているので、IEモード用にシステムに残存しているだけでEdgeへの移行は完了しているので個人的にはあまり問題はないけど、大きな問題になるユーザもいるのかなぁと思いました。

今月の更新プログラムに含まれている脆弱性の一つ

CVE-2023-32019<https://msrc.microsoft.com/update-guide/vulnerability/CVE-2023-32019>

は、注意点の把握が必要です。

■KB5028407: CVE-2023-32019 に関連する脆弱性を管理する方法

https://support.microsoft.com/ja-jp/topic/kb5028407-how-to-manage-the-vulnerability-associated-with-cve-2023-32019-bd6ed35f-48b1-41f6-bd19-d2d97270f080

からの抜粋では、

--------------------------------------------------------------

CVE-2023-32019 に関連する脆弱性を軽減するには、2023 年 6 月の Windows 更新プログラムまたはそれ以降の Windows 更新プログラムをインストールします。 既定では、この脆弱性の修正プログラムは無効になっています。 修正を有効にするには、Windows オペレーティング システムに基づいてレジストリ キーの値を設定する必要があります。

--------------------------------------------------------------

と記載があるので、適用のためにはそれぞれのWindowsバージョンに沿ったレジストリキーの操作が必要になるようです。

※逆に、レジストリキーの操作をしなければこの脆弱性の修正プログラムは有効化されていない。

Windows11の累積更新プログラム今月分(KB5027223 / KB5027231)で適用に問題がない(不具合が発生していない)のは、上記の無効が関係しているのかもしれません。

プレビュー更新プログラムの配信時には無線LAN接続に影響があったという情報もあるので、有効化は検証が必要なのかも。これは情報を継続して追跡しておきたい内容に思えます。