Windows8.1にセキュリティの更新プログラムが定例外で緊急配信、主にWindows Server 2012でちょっとよく分らない状況に陥ったので、ご報告です。

※ほとんどWindows8.1の話題は出てきません。

定例外で配信された更新プログラム

気づいたのは先週のこと。

月例更新プログラムを適用済のWindows Server 2012(R2)環境で新しい更新プログラムが検出されていました。

月例更新プログラムは適用したんだけどな…、と思い確認してみたら、

「2020-08 x64 ベース システム用 Windows Server 2012 R2 のセキュリティ更新プログラム (KB4578013)」

という更新プログラムが検出、適用待ちとなっていました。

調べてみた

8月20日にどうやらWindows 8.1向けとして緊急の更新プログラムが定例外で配信されたらしい。

IPAの情報サイトに記載がありました。

ここによれば、

8月20日(日本時間なのでWU表記では8月19日と思われる)に、CVE-2020-1530とCVE-2020-1537が更新されて、当初は影響を受けないとされていたWindows8.1とWindows Server 2012 R2が脆弱性の影響を受ける対象であることが判明したらしい記述があります。

もともとはWindows10(含むWindows Server 2016/2019)のみが影響を受けるという認識だったことから月例更新プログラムでは上記OSのみが脆弱性の対象となっていたけど…、実はWindows8.1とWindows Server 2012 R2も対象だったよ、ということらしい。

さらにクライアントOSではないけど、Windows Server 2012(R2じゃない無印のほう)も脆弱性の対象だったため、Windows10(と2016/2019)同様に月例のセキュリティ更新プログラム適用で脆弱性の対策は完了している、ということらしい。

ここを読んでおけば8月20日の定例外でリリースしたセキュリティの更新プログラムが把握出来るURLをメモ

--------------------------------------------------------------

■Windows 8.1、RT 8.1、Server 2012 R2 のセキュリティ更新プログラム: 2020年8月19日

このページには「適用対象: Windows 8.1,Windows RT 8.1,Windows Server 2012 R2」とあり、R2じゃないWindows Server 2012は対象にはいっていないことが見て取れます。

脆弱性の詳細は

■CVE-2020-1530 | Windows リモート アクセスの特権の昇格の脆弱性

https://portal.msrc.microsoft.com/ja-jp/security-guidance/advisory/CVE-2020-1530

■CVE-2020-1537 | Windows リモート アクセスの特権の昇格の脆弱性

https://portal.msrc.microsoft.com/ja-jp/security-guidance/advisory/CVE-2020-1537

を確認しました。

--------------------------------------------------------------

CVEの文書にはどちらにも、8月19日付けで以下の記述が更新情報として掲載されています。

--------------------------------------------------------------

Microsoft is announcing the availability of security update 4578013 for all supported versions of Microsoft 8.1 and Windows Server 2012 R2. Customers running Windows 8.1 or Server 2012 R2 should install the update for their product to be protected from this vulnerability. Customers running other versions of Microsoft Windows or Windows Server do not need to take any action. See the Security Updates table for more information and download links.

--------------------------------------------------------------

マイクロソフトは、サポートされているすべてのバージョンのMicrosoft 8.1およびWindows Server 2012 R2用のセキュリティ更新プログラム4578013の提供を発表しました。 Windows 8.1またはServer 2012 R2を実行しているお客様は、この脆弱性から製品を保護するためにアップデートをインストールする必要があります。 Microsoft WindowsまたはWindows Serverの他のバージョンを実行しているお客様は、何もする必要はありません。 詳細とダウンロードリンクについては、セキュリティ更新の表を参照してください。

--------------------------------------------------------------

脆弱性情報に記載のある「適用対象: Windows 8.1,Windows RT 8.1,Windows Server 2012 R2」以外のOSはなにもしなくていいよ、という記述があることが分ります。

さっそく適用する(二度手間…)

同じWindows Server 2012でもR2かR2でないかによって、定例外の更新プログラムがあるかどうかが変わってきます。また、Windows8.1でもWindows Server 2012 R2でも最新の更新プログラムを検出する動作がしていないと、一見すると最新の更新プログラムまで適用されているように見えますので、ここは注意が必要のようです。

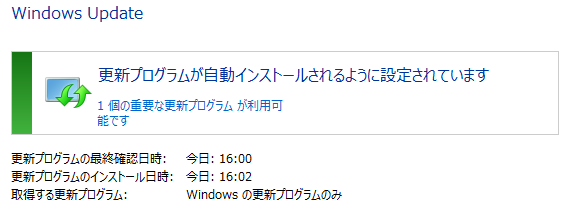

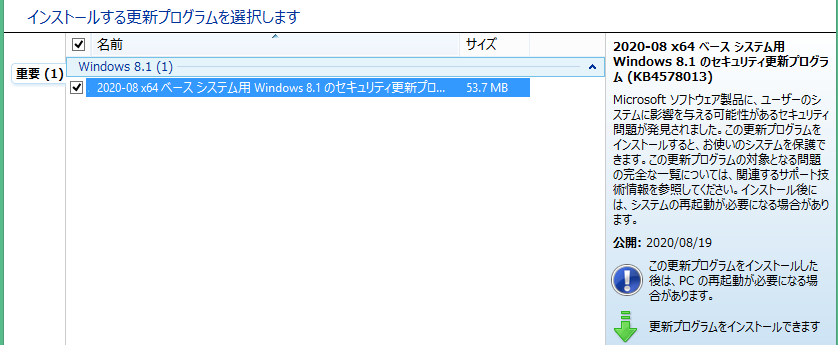

別のWindows8.1でも最初は検出されていなかったものの、更新プログラムの確認を実行すると、

ちゃんと出てきました。

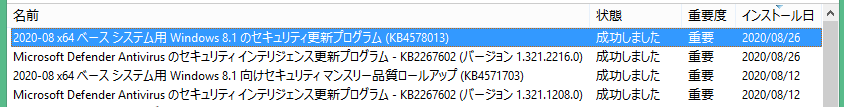

早速適用、適用後には再起動が要求されます。(のでWindows Server 2012 R2は要注意)

再起動後、きちんと適用がされます。2020年8月のWindows UpdateはWindows8.1とWindows Server 2012 R2だけは、上記のKB4578013までが適用されて、更新完了、ということになりそうです。