定例外の更新プログラムリリース直後となる今月の月例更新プログラムのリリース日。

適用を記録しています。

悪意のあるソフトウェアの削除ツール v5.91

OS共通でリリース

- 悪意のあるソフトウェアの削除ツール x64 - v5.91 (KB890830)

ちょっと前から毎月リリースに戻っています。

定例外の更新プログラムは含まれている?

定例外で公開されたKB5004945/KB5004948といった<Windows Update定例外リリース-CVE-2021-34527「PrintNightmare」対策 - treedown’s Report>の更新が今月の月例に含まれているかどうか確認したところ、MSRCの2021 年 7 月のセキュリティ更新プログラム<https://msrc.microsoft.com/update-guide/ja-JP/releaseNote/2021-Jul>に、CVE-2021-34527の記載があったので、ひとまず今月の月例更新を適用すれば月初の定例外のKB5004945/KB5004948もカバーできるようです。

Windows10

Windows10の月例更新。PCによって.NET関係の更新があったりなかったり。(プレビューパッチが意図せず適用されているPCもあるので、なんとも。)

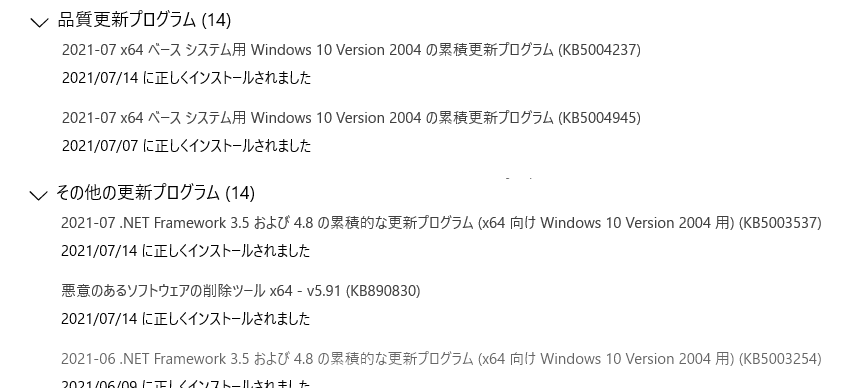

2004では

OSの月例と.NETの更新

- 2021-07 x64 ベース システム用 Windows 10 Version 2004 の累積更新プログラム (KB5004237)

- 2021-07 .NET Framework 3.5 および 4.8 の累積的な更新プログラム(x64 向け Windows 10 Version 2004 用) (KB5004231)

1607(LTSB2016)では、

月例が一つ。

- 2021-07 x64 ベース システム用 Windows 10 Version 1607 の累積更新プログラム (KB5004238)

Windows10同士では(ほぼ)同じ。

Windows 8.1

更新は悪意のあるソフトウェアの削除ツールを除いて.NET含めると二つだけ。

特に問題も無く

- 2021-07 Windows 8.1 (x64 版) 用 .NET Framework 3.5、4.5.2、4.6、4.6.1、4.6.2、4.7、4.7.1、4.7.2、4.8 のセキュリティおよび品質ロールアップ (KB5004231)

- 2021-07 x64 ベース システム用 Windows 8.1 向けセキュリティ マンスリー品質ロールアップ (KB5004298)

の二つの適用で完了。

Windows7(+SSU)

そろそろ別のOSに入れ替えようと考えているPCのWindows7。

適用は月例一つとサービススタックの更新プログラムが一つ。

- 2021-07 x86 ベース システム用 Windows Embedded Standard 7 向けセキュリティ マンスリー品質ロールアップ (KB5004289)

- 2021-07x86 ベース システム用 Windows Embedded Standard 7 サービス スタック更新プログラム (KB5004378)

適用時にフリーズがあってちょっと動作が不安定になったものの特に問題なし。

サービススタック更新プログラムは

https://msrc.microsoft.com/update-guide/vulnerability/ADV990001

によれば、Windows7だけでなく「Windows 10 1909/Windows Server Version 1909」でも2021年7月の記載があり。

その他:サーバ用の備忘録

今月の更新でサーバは注意点が必要そう。

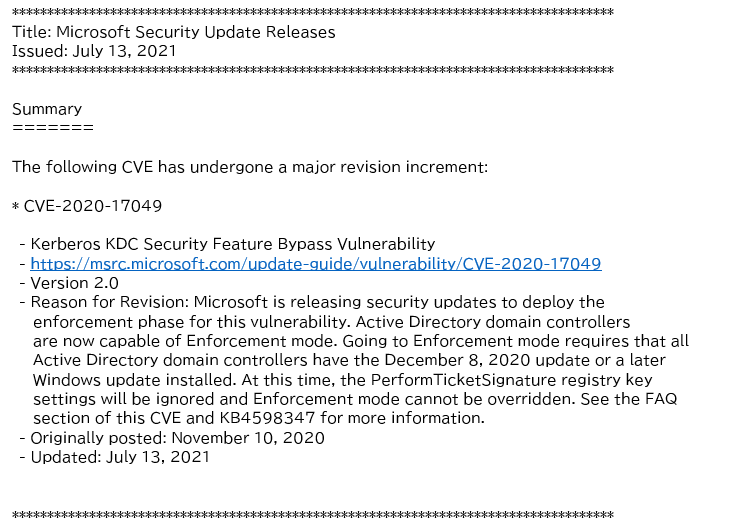

Microsoftのリリースで下記の情報が配信されていました。

--------------------------------------------------------------

訳:

-KerberosKDCセキュリティ機能のバイパスの脆弱性

-バージョン2.0

-改訂の理由:マイクロソフトは、この脆弱性の施行フェーズを展開するためのセキュリティ更新プログラムをリリースしています。

Active Directoryドメインコントローラーは、強制モードに対応できるようになりました。

強制モードに移行するには、すべてのActiveDirectoryドメインコントローラーに2020年12月8日の更新プログラムまたはそれ以降のWindows更新プログラムがインストールされている必要があります。現時点では、PerformTicketSignatureレジストリキーの設定は無視され、施行モードを上書きすることはできません。詳細については、このCVEのFAQセクションおよびKB4598347を参照してください。

--------------------------------------------------------------

読む限り、2020年12月更新プログラムで修正されたKerberosKDC関連の更新について、ActiveDirectoryのドメインコントローラで仕様変更(強制モードへの変更)がある、ということなので、今月の更新プログラムの適用前に全てのドメインコントローラが今年更新プログラムが適用されたことを確認しておく、ということが 必要そうです。

Active Directory内に適用漏れのドメインコントローラが存在すると、問題が発生しそう。注意しながらWindows Serverの適用を実施していこうと思います。