ルートゾーンKSKロールオーバー、というプロセスが開始されます、という話が静かに話題となっています。

システム管理者じゃないと意識しないけど、世の中のDNSサーバ全般に関わる動作の変更がある、という感じの認識です。

ちょっと調べてみたのでご報告。

DNSサーバの運用が変わるわけではない

まずは、ここ。

いままで使っていたDNSサーバがどうこうというわけではない、と言う点。重要ですね。

ルートゾーンKSKの更改、といわれるとなんだかよく分からないのですが、どうやらDNSSECで利用される署名に用いられている鍵データの更新(DNSSEC 鍵署名鍵 (KSK) の更新)が発生するらしい、ということです。

総務省|DNSの世界的な運用変更に伴うキャッシュDNSサーバーの設定確認のお願い(お知らせ)

ポイントはDNSSECの運用が開始されてから、今回が初めての暗号鍵の更新となる点、世界的に影響するルートDNS側の変更なのですがこの変更は運用開始からまだ一回もやったことない、ってわけです。それだけに、「前回○○ってのが起きた」とか「前回○○ができなくなった」というような経験値がない状態で今回の変更を迎えることになります。運用者としてはちょっと不安。

主に関係するのはDNSSEC

DNSSEC検証を実施している場合に確認事項が発生する、とされています。

じゃあDNSSECを使ってないからいいのかな?と思いきや…

DNSリクエストに対する応答サイズが増大することになるので、DNSSEC検証を使ってないキャッシュDNSサーバであっても影響を受けることがあるらしい。よって全てのキャッシュDNSサーバで正常動作の確認をしておきたいと思える内容とされています。

では、結局すべてのDNSサーバは何らかの影響を受けるのかもしれない、ということで、こういう話もあるということくらいは頭の片隅に入れておきたいなぁと思いました。

JPRSのドキュメントが詳しい。

https://jprs.jp/tech/notice/2017-07-10-root-zone-ksk-rollover.pdf

これ以降、上記PDFを読んで必要と思った部分のメモ

何をやらないといけない?

大きくは2点。

- 従来よりサイズが大きくなるDNS応答が正しく受信できるかを確認する

- DNSSEC検証を使っているDNSサーバでトラストアンカーの更新を実行する

DNSSECは利用していないので該当するのは(1)のみ

digコマンドの確認方法も掲載されていたけど、Windows環境なのでdigコマンド使えないのですね、というわけで

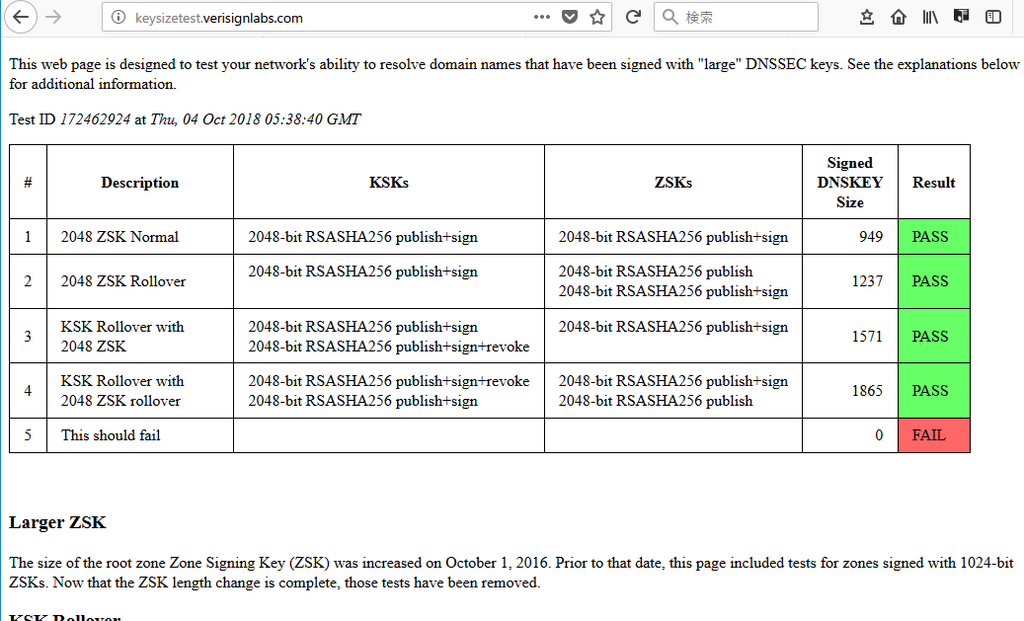

「DNSSEC Key Size Test(Verisign Labs)」

⇒URLは<http://keysizetest.verisignlabs.com/>

で確認できるらしいため、さっそく確認してみます。

Webブラウザで上記にアクセスすると、DNS応答サイズ別にテストを実行し、大きなDNS応答が受け取れる、ということが確認できる、という事らしいです。さっそくやってみました。

メインPCからアクセス(イントラのDNSサーバを利用)

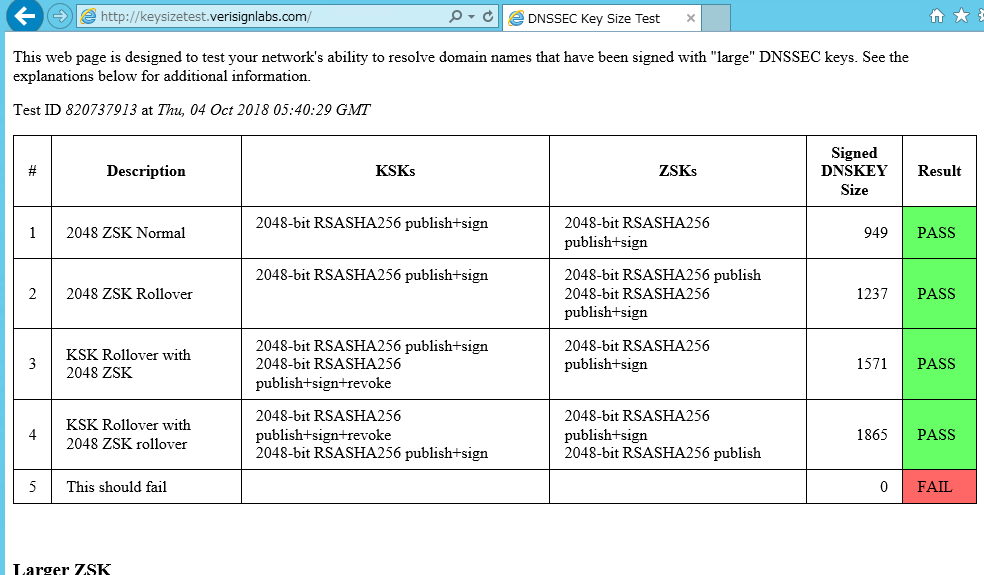

別のDNSサーバから実行(Active DirectoryのDCのDNS)

Windows Server 2012 R2 EssentialsのDCで実行してみた結果。

一番下の行「This should fail」とある個所は、テスト結果ではなく"失敗の時の状態表示(比較)用"なので気にしなくていいそうです。(Result(結果)はFAIL(失敗)で固定表示される欄らしい。)

結局、どっちも大丈夫そう?なのであまり気にしなくてよかったのかも。